Sicher verbunden: Von überall ins eigene, lokal gedachte Smart Home

Grundlagen, Architektur und warum Lokal‑First zählt

Selbstgehostetes VPN Schritt für Schritt

Schlüsselverwaltung und Rotation

Generiere Schlüssel auf vertrauenswürdigen Systemen, notiere Fingerabdrücke, verteile mobile Konfigurationen per QR‑Code nur vor Ort und versioniere nichts im Klartext. Plane Abläufe für Verlust, Diebstahl oder Gerätewechsel, inklusive sofortiger Deaktivierung, Wiederherstellung und Benachrichtigung. Rotationsintervalle, Named Peers und Dokumentation schaffen Überblick, besonders wenn Familie oder Mitbewohner neue Geräte hinzufügen.

Netzwerkplanung: IP‑Adressierung, Routen, Split‑Tunnel

Wähle ein klares Adressschema für das Tunnelnetz, reserviere Bereiche, definiere Routen zu Subnetzen und überlege, wann Split‑Tunnel sinnvoll ist. Prüfe, ob Dienste per IP statt mDNS erreichbar sein sollen. Teste Szenarien mit Laptops, Smartphones und Tablets unter WLAN, LTE und Hotel‑Netzen. Führe ein Testschema: Ping, DNS, Dienste, Durchsatz, Latenz, Paketverlust.

Performance und Stabilität: MTU, UDP, Keepalive

Optimiere MTU für häufige Pfade, setze PersistentKeepalive behutsam, verwende UDP‑QoS, und beobachte Paketgrößen von Streams. Miss Durchsatz mit iperf, prüfe CPU‑Last deines Gateways und aktiviere nur notwendige Kryptografie. Protokolliere Ereignisse, aktiviere Alarme bei Tunnelabbruch und verifiziere, dass Neustarts Dienste automatisch wiederherstellen.

Tailscale im Alltag sicher nutzen

Zugriffskontrolle mit ACLs gestalten

Subnet Router und Exit Nodes sinnvoll nutzen

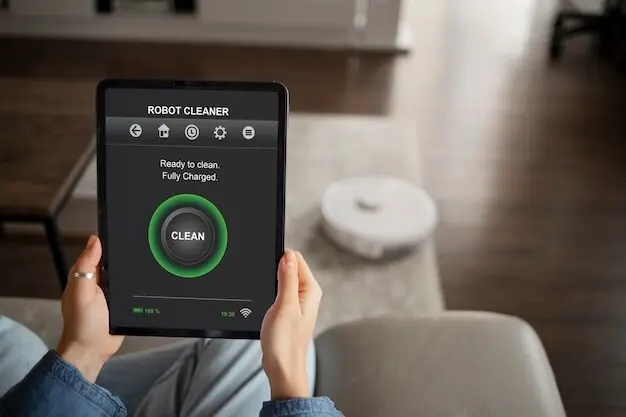

Home Assistant, MQTT und lokale Dienste reibungslos anbinden

Home Assistant sicher über interne Adresse bedienen

mDNS, Discovery und Broadcasts über VPN

Sicherheitshygiene und Zero‑Trust zu Hause

Gastszenarien und rollenbasierte Zugriffe

Ermögliche Gästen Komfort ohne Vollzugriff: separates WLAN, isolierte VLANs, eingeschränkte Tags, zeitlich begrenzte Berechtigungen. Vermeide gemeinsame Konten. Dokumentiere, wer wann was darf, und streiche Rechte automatisch nach Ablauf. Erkläre Regeln freundlich, damit niemand kreative Umgehungen sucht. Einladungen bleiben entspannt, während dein Zuhause geschützt bleibt und Automationen zuverlässig funktionieren.

Protokollierung, Alarmierung und Testübungen

Sammle Logs zentral, korreliere Ereignisse und sende Benachrichtigungen mit sinnvollen Schwellen. Simuliere Ausfälle und Zugriffsversuche, um Playbooks zu schärfen. Nutze Read‑Only‑Dashboards für Mitbewohner, damit Transparenz entsteht ohne zu überfordern. Feiere entdeckte Schwachstellen als Lernerfolg, nicht als Schuldfrage; Kultur schlägt Technik, gerade daheim.

Backup, Wiederherstellung und Schlüsselhinterlegung

Erstelle verschlüsselte Backups von Konfigurationen, Schlüsseln, ACLs und DNS‑Einträgen. Teste Wiederherstellungen auf Ersatzgeräten. Hinterlege Notfallschlüssel versiegelt, getrennt aufbewahrt und mit klaren Freigaberitualen. Übe Szenarien: defektes Gateway, verlorenes Telefon, kompromittierter Laptop. Dokumentiere Entscheidungen, damit in Stressmomenten niemand raten muss und Ausfallzeiten kurz bleiben.

Roaming und schwache Netze meistern

Setze großzügige Timeouts, flexible DNS‑Strategien und dynamische MTU‑Anpassungen. Nutze App‑Automationen, die VPN bei sensiblen Apps aktivieren. Vermeide ständigen Tunnelzwang, wenn nur lokale Notizen nötig sind. Prüfe Offline‑Fähigkeit deiner Steuer‑Apps und erstelle Lesezeichen auf IP‑Adressen für den Fall, dass Namensauflösungen stolpern.

Notfallpfade: Nachbarn, LTE‑Router, Zeitpläne

Halte einen OOB‑Pfad bereit: vertrauenswürdige Nachbarn mit Schlüssel, LTE‑Mini‑Router mit Zeitkontingent, smarte Steckdose am Modem, und geplante Neustarts in der Nacht. Dokumentiere Zugangscodes offline. Teste monatlich, ob der Fallback wirklich greift. Kleine Investitionen in Redundanz sparen Nerven, wenn das Unerwartete passiert und du weit weg bist.

Energieeffizienz und Hitze im Netzwerkschrank

Drossele unnötige Dienste, aktiviere Energiesparmodi und überwache Temperaturen. Wandmontage, Luftwege und leise Lüfter verlängern Lebensdauer. Messe Stromverbrauch, automatisiere Lastverschiebung und schalte Testumgebungen außerhalb der Hauptzeiten ab. So bleibt das VPN verfügbar, ohne Stromrechnung oder Sommerhitze zu eskalieren.

All Rights Reserved.